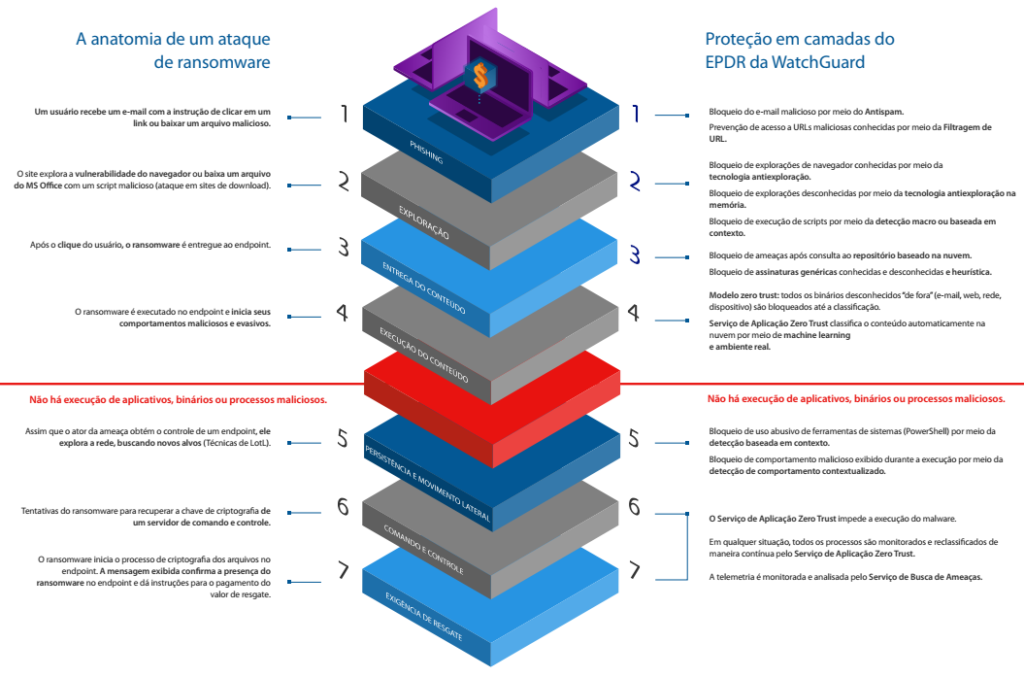

Com frequência, invasores usam técnicas simples para penetrar qualquer endpoint-alvo pela primeira vez. Geralmente, isso se baseia em ataques de engenharia social, como phishing. Um usuário recebe um e-mail com a instrução de clicar em um link ou baixar um arquivo malicioso. No entanto, para cada uma dessas etapas, o WatchGuard EDPR conta com uma solução para bloquear a ação dos criminosos, confira:

ETAPA 1

Neste momento, WatchGuard EPDR agirá automaticamente com as seguintes ações:

- Bloqueio de e-mails maliciosos por meio da tecnologia de e-mail antispam;

- Prevenção do acesso a URLs maliciosos conhecidos por meio da Filtragem de URL.

ETAPA 2

Caso o agente da ameaça não seja bloqueado e o usuário final acesse o site malicioso comprometido, diversas ações maliciosas poderão ocorrer, como a exploração de vulnerabilidades do navegador ou o download de um arquivo do Microsoft Office com um script malicioso.

Em qualquer situação, WatchGuard EPDR bloqueará o invasor com suas tecnologias antiexploração, seja com o módulo de antiexploração na memória, que bloqueia explorações conhecidas e desconhecidas, seja com a prevenção macro, ou, ainda, com a detecção baseada em contexto que impede a execução de scripts maliciosos.

ETAPA 3

Imaginemos o pior cenário possível: o ator da ameaça conseguiu entregar ransomware ao dispositivo. WatchGuard EPDR prevenirá o comprometimento do sistema e bloqueará o download do malware. Isso acontecerá por meio de checagem do arquivo para assinaturas locais genéricas, de varredura do arquivo com tecnologias heurísticas, ou de consulta à Inteligência Coletiva na nuvem.

A detecção genérica baseada em assinaturas se refere à detecção e à remoção de diversas ameaças com uma só assinatura. O ponto de partida da detecção genérica é que ameaças bem-sucedidas tendem a ser copiadas por outros invasores ou aprimoradas por seus criadores. O resultado é uma gama de variantes de ransomware distintas, mas pertencentes à mesma família. Em muitos casos, pode haver centenas, milhares ou mesmo dezenas de milhares de variantes.

A varredura heurística é um conjunto de técnicas de inspeção com base em centenas de características de arquivos. Ela determina a probabilidade de um programa realizar ações maliciosas ao ser executado no computador de um usuário. A partir disso, o programa malicioso é bloqueado e removido antes de atingir os endpoints.

ETAPA 4

Até agora, analisamos tecnologias que trabalham no bloqueio de agentes da ameaça, mas não garantem a não execução de aplicativos maliciosos no endpoint. Contudo, essas tecnologias reduzem significativamente a quantidade de arquivos processada pelo Serviço de Aplicação Zero Trust.

Então, imaginemos que o ransomware foi baixado. Agora, ele tenta executar no endpoint para iniciar seus comportamentos maliciosos e evasivos. Nesse momento, o Serviço de Aplicação Zero Trust identifica o binário como desconhecido, impede sua execução, carrega-o na nuvem e classifica o conteúdo automaticamente por meio de um conjunto complexo e numeroso de algoritmos de machine learning. O conjunto combina centenas de atributos, muitos deles obtidos por meio de uma amostra em um ambiente real na nossa infraestrutura na nuvem.

Essa classificação ocorre em tempo real em 99,98% do tempo, pois não há necessidade de supervisionar os resultados. Apenas em casos excepcionais será necessário que os especialistas em segurança cibernética completem a classificação, pois novos comportamentos suspeitos podem ser identificados no processo.

ETAPA 5

Quando os atores da ameaça penetram endpoints sem usar aplicativos maliciosos, outros componentes da proteção em camadas entram em cena. Por exemplo, se o ator da ameaça obtiver o controle de um endpoint, conseguir persistência e começar a explorar a rede com técnicas Living-of-the-land, procurando por novos endpoints-alvo, as tecnologias de detecção baseadas em contexto bloquearão a tentativa de abusar das ferramentas do sistema, como o PowerShell.

ETAPA 6/7

O componente-chave nessa implementação efetiva do modelo de zero trust é o fato de que todas as atividades no endpoint são monitoradas em tempo real e avaliadas pelo Serviço de Aplicação Zero Trust e pelo Serviço de Busca de Ameaças. Com isso, é possível detectar e investigar atividades suspeitas, bem como notificar e bloquear atividades maliciosas confirmadas nos endpoints.

Aumente a visibilidade e proteja sua organização, independentemente da localização física. Experimente o WatchGuard EPDR. A SecureOne é GOLD Partner da WatchGuard, para adotar essa e outras soluções na sua empresa, fale conosco.